La continua innovación y la rápida adopción de nuevas tecnologías han cambiado los procesos de manufactura que se originaron en las épocas de la revolución industrial y los han impulsado a la era de la información, en dónde los controles de automatización industrial se han vuelto una parte crucial en la productividad de las empresas de diversos sectores.

La productividad alcanzada gracias a la adopción de tecnologías de automatización ha alcanzado niveles de eficiencia que eran inimaginables en el pasado; Esto ha generado un gran impacto en los sistemas de administración y control, generando nuevos retos para mitigar los riesgos asociados a los mismos, los cuales se presentan en diferentes formas:

- Daño material y corporal

- Pérdidas Financieras

- Impacto medioambiental

- Robo de datos: Riesgo regulatorio e incumplimiento

- Responsabilidad civil y penal

- Daño de imagen y reputación

AUTOMATIZACIÓN INDUSTRIAL Y SISTEMAS DE CONTROL (IACS)

La integración de dispositivos, máquinas, robots, sensores y una gran variedad de equipos utilizados en las plantas de manufactura para la automatización industrial, vuelven necesaria la incorporación de infraestructuras de comunicación e intercambio de datos que requieren ser controladas a través de sistemas de control industrial (ICS).

Estos aseguran la supervisión y el control de los procesos involucrados en la producción y distribución de diversos bienes y servicios, desde líneas de producción hasta redes de distribución de agua, gas, electricidad y demás infraestructuras críticas para la operación industrial.

AMENAZAS COMUNES A SISTEMAS INDUSTRIALES

Los ataques dirigidos, por ejemplo, ideológicos o venales, cometidos por una persona o un grupo de personas contra una organización. El objetivo es interrumpir sus procesos industriales o incluso causar daños materiales. Los atacantes son personas organizadas que disponen de los medios necesarios para lograr sus objetivos. Ciertos grupos de hacktivistas ofrecen servicios de ataque cibernético o publican herramientas llave en mano para llevar a cabo ataques.

Los ataques de tipo “challenge” cuyo objetivo es demostrar una capacidad técnica para introducirse en sistemas considerados seguros. Los efectos en términos de producción, seguridad de bienes y personas o imagen de marca pueden ser devastadores para las víctimas;

Los ataques no dirigidos, que buscan impactar a la mayor cantidad posible de personas, pueden crear daños significativos en las empresas (virus, campañas de spam, por ejemplo).

Te puede interesar 👉 Por qué los sistemas industriales son los favoritos de los hackers

CÓMO PROTEGER LOS SISTEMAS INDUSTRIALES

Instituciones como la International Electrotechnical Commission (IEC) han creado estándares de cumplimiento cómo la norma IEC-62443.

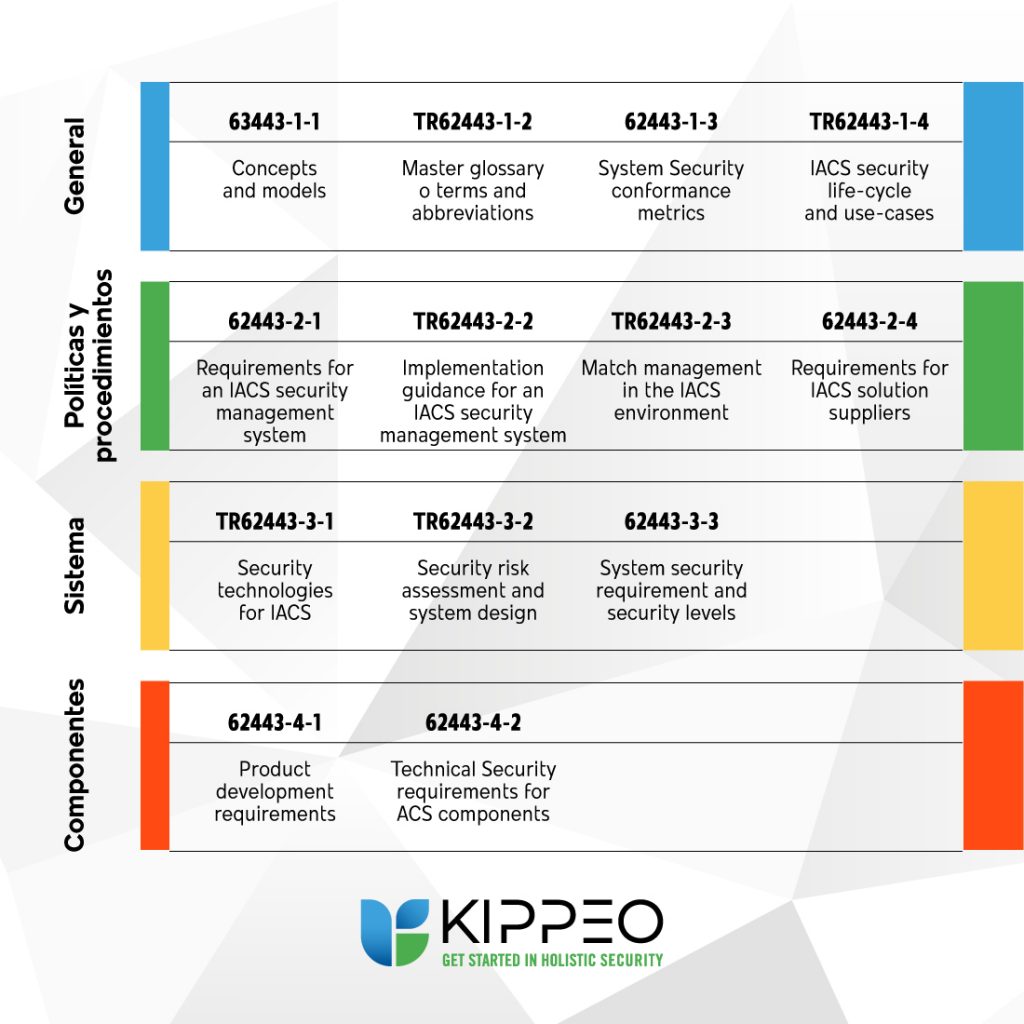

Esta norma es un conjunto de estándares que se basa en la previa ISA99, en la que se presentan una serie de documentos con recomendaciones y mejores prácticas para incrementar la seguridad en los sistemas de control industrial. Los documentos que forman parte de la norma están clasificados en 4 categorías:

- General: Conceptos fundamentales y terminología.

- Políticas y procedimientos: Guía para crear y mantener un programa de gestión de ciberseguridad.

- Sistema: Tecnologías de protección y requisitos para alcanzar un estándar de seguridad determinado.

- Componentes: Requisitos técnicos de ciberseguridad para el desarrollo de productos.

Los estándares presentados están enfocados a cualquier persona involucrada en la implementación de prácticas de ciberseguridad a sistemas de control industrial automatizados. La norma se aplica desde las primeras etapas de diseño e implementación hasta la integración de sistemas, uso y gestión continua.

Las acciones a tomar no pueden realizarse de manera arbitraria o de una sola vez, tienen que ser analizadas y priorizadas a través de procesos de evaluación de riesgos para poder identificar vulnerabilidades en los sistemas y listar las posibles consecuencias si estos se ven comprometidos.

SOLUCIONES

KIPPEO® Technologies ofrece una implementación con estándares de la norma IEC-62443 a través de un enfoque holístico que implementa una visión 360º de los riesgos que pueden afectar tu infraestructura industrial.

A través de la solución Nozomi Networks Guardian™, ayudamos a las organizaciones industriales a mantener la continuidad, resistencia y seguridad de sus operaciones al brindar a los expertos de OT y TI visibilidad total en sus infraestructuras y protegerlas contra riesgos cibernéticos.

La solución Nozomi Networks Guardian™ ofrece completa visibilidad a su sistema de control industrial, incluido el inventario dinámico de activos y un monitoreo en tiempo real de datos del proceso.

Más información sobre Nozomi Networks Guardian™ 👉 https://materiales.kippeo.com/ics

1 comentario en “CIBERSEGURIDAD EN LA AUTOMATIZACIÓN INDUSTRIAL”

Buenas noches

Soy el ingeniero a cargo de los sistemas de control de una compañia papelera me gustaria mas informacion

Por favor pueden escribirme a oscar.ayala@papelesnacionales.com